标签:不同 并且 install sys 查看 定向 验证 replica 效率

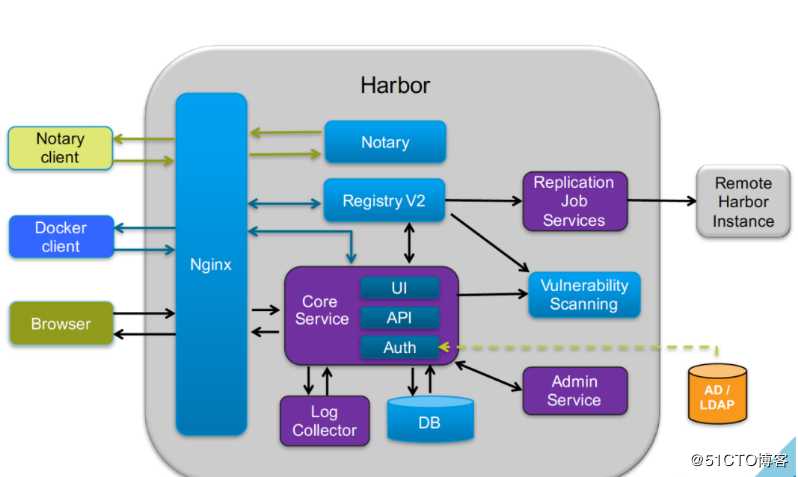

私有仓库 Harbor 的搭建用户与Docker镜像仓库通过“项目”进行组织管理,一个用户可以对多个镜像仓库在同一命名空间(project)里有不同的权限。镜像可以在多个Registry实例中复制(可以将仓库中的镜像同步到远程的Harbor,类似于MySQL主从同步功能),尤其适合于负载均衡,高可用,混合云和多云的场景。用户可以通过浏览器来浏览,检索当前Docker镜像仓库,管理项目和命名空间。Harbor可以集成企业内部已有的AD/LDAP,用于鉴权认证管理。Harbor支持在Web删除镜像,回收无用的镜像,释放磁盘空间。image可以被删除并且回收image占用的空间。所有针对镜像仓库的操作都可以被记录追溯,用于审计管理。RESTful API 提供给管理员对于Harbor更多的操控, 使得与其它管理软件集成变得更容易。提供在线和离线两种安装工具, 也可以安装到vSphere平台(OVA方式)虚拟设备。

【1】先部署Docker,网络优化,镜像加速

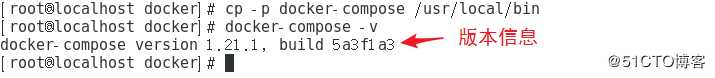

【2】部署 compose//在线下载docker-compose包

curl -L https://github.com/docker/compose/releases/download/1.21.1/docker-compose-`uname -s`-`uname -m` -o /usr/local/bin/docker-compose

cp -p docker-compose /usr/local/bin/

docker-compose -v //可以看到版本信息

【3】 安装 Harbot程序

// 在线下载harbor安装包

wget http:// harbor.orientsoft.cn/harbor-1.2.2/harbor-offline-installer-v1.2.2.tgz

// 解压

tar zxvf harbor-offline-installer-v1.2.2.tgz -C /usr/local/

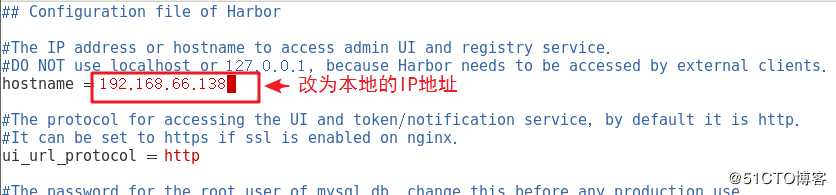

【4】配置 Harbot 参数文件

vim /usr/local/harbor/harbor.cfg

hostname = 192.168.66.138 //改为自己服务端本地的IP地址

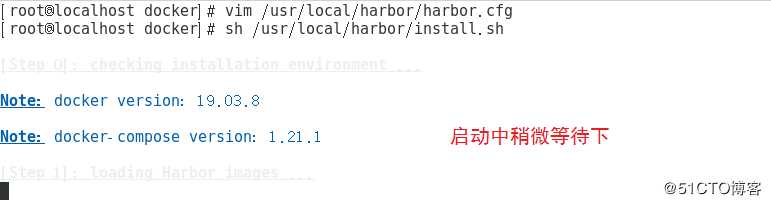

【5】启动 Harbot

sh /usr/local/harbor/install.sh

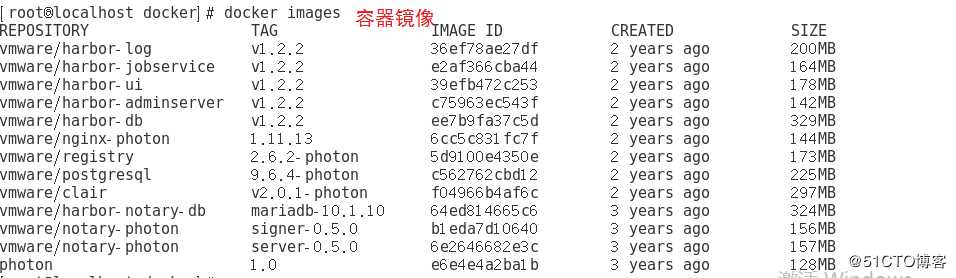

【6】查看 Harbot 启动镜像

// 查看镜像

docker images

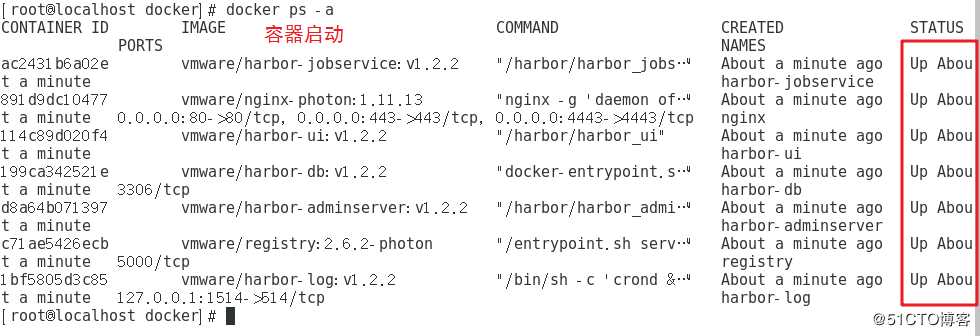

// 查看容器

docker ps -a

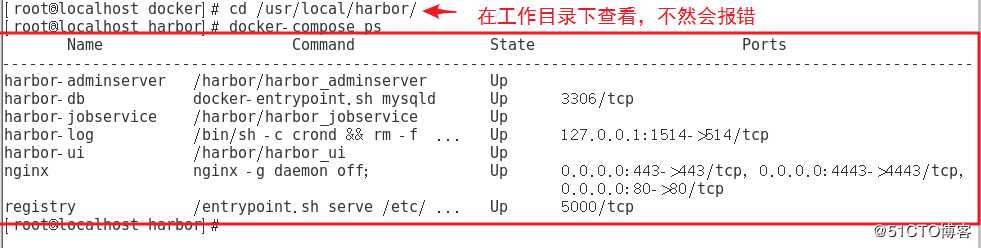

// 也可用docker-compose ps查看容器状态,但是需要在/usr/local/harbor工作目录下执行,不然会报错。

docker-compose ps // 可以看到安装了7个容器

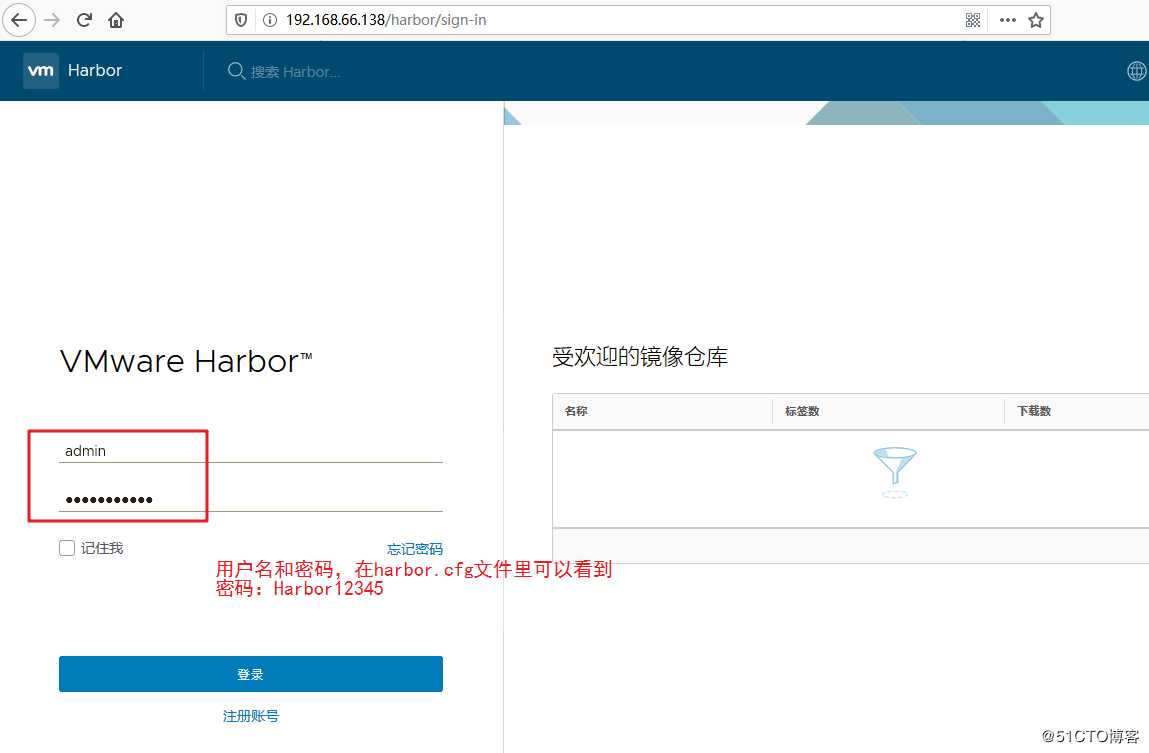

【7】验证

// http://192.168.66.138 的管理页面

// 默认的管理员用户名和密码是 admin/Harbor12345

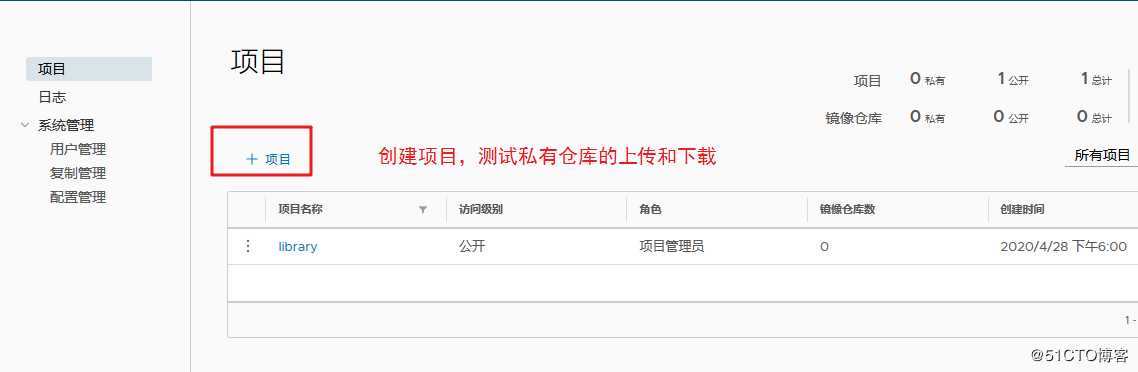

// 在网页harbor上新建一个私有项目myproject,用来测试上传、下载镜像

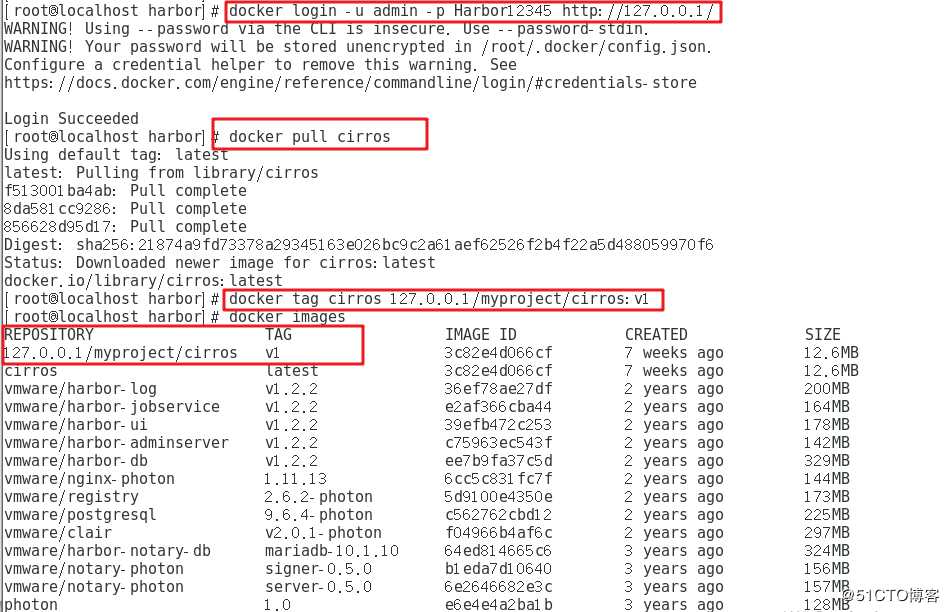

【8】登录harbor的字符界面

docker login -u admin -p Harbor12345 http://127.0.0.1/

// 下载镜像进行测试

docker pull cirros

// 镜像打标签

docker tag cirros 127.0.0.1/myproject/cirros:v1

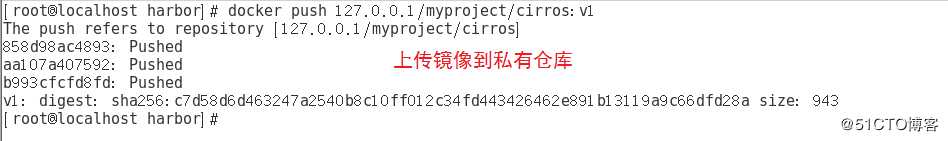

// 上传镜像到Harbor

docker push 127.0.0.1/myproject/cirros:v1

// 先部署Docker,网络优化,镜像加速

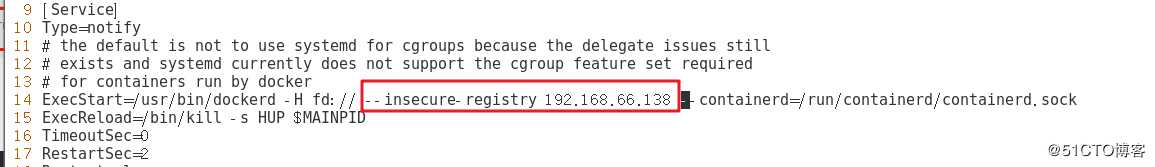

【1】必须要先指定私有仓库的地址

vim /usr/lib/systemd/system/docker.service

// 14行修改添加,将私有仓库地址添加上去。

ExecStart=/usr/bin/dockerd -H fd:// --insecure-registry 192.168.66.138

--containerd=/run/containerd/containerd.sock

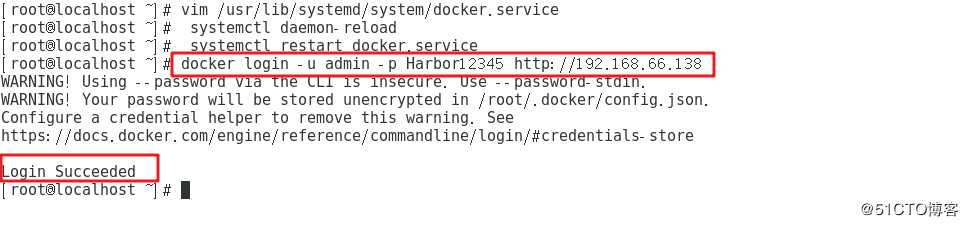

// 重启服务

systemctl daemon-reload

systemctl restart docker.service

// 远程就可以登录

docker login -u admin -p Harbor12345 http://192.168.66.138

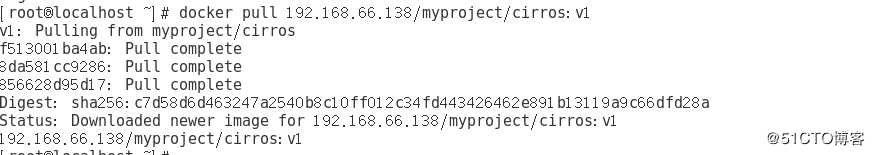

【2】下载私有仓库

// 下载私有仓库的镜像

docker pull 192.168.66.138/myproject/cirros:v1

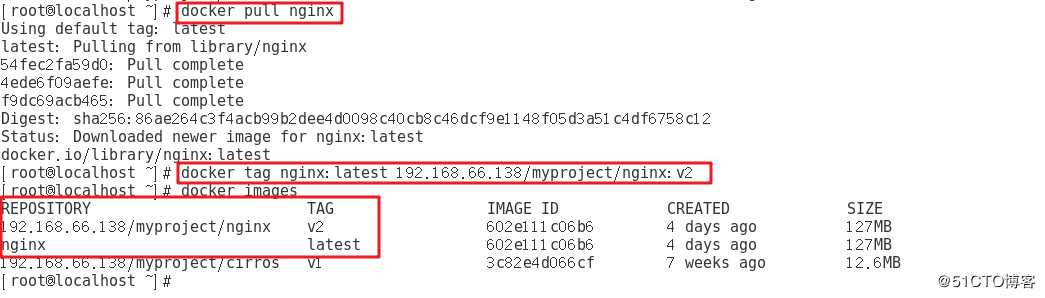

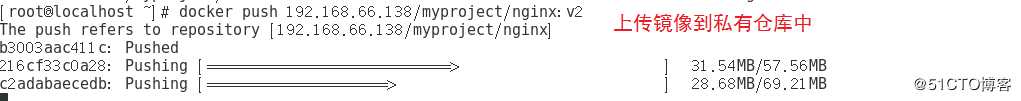

【3】上传镜像到私有仓库

// 先从官方仓库下载nginx镜像

docker pull nginx

// 给nginx镜像打标签

docker tag nginx:latest 192.168.66.138/myproject/nginx:v2

// 上传镜像到私有仓库

docker push 192.168.66.138/myproject/nginx:v2

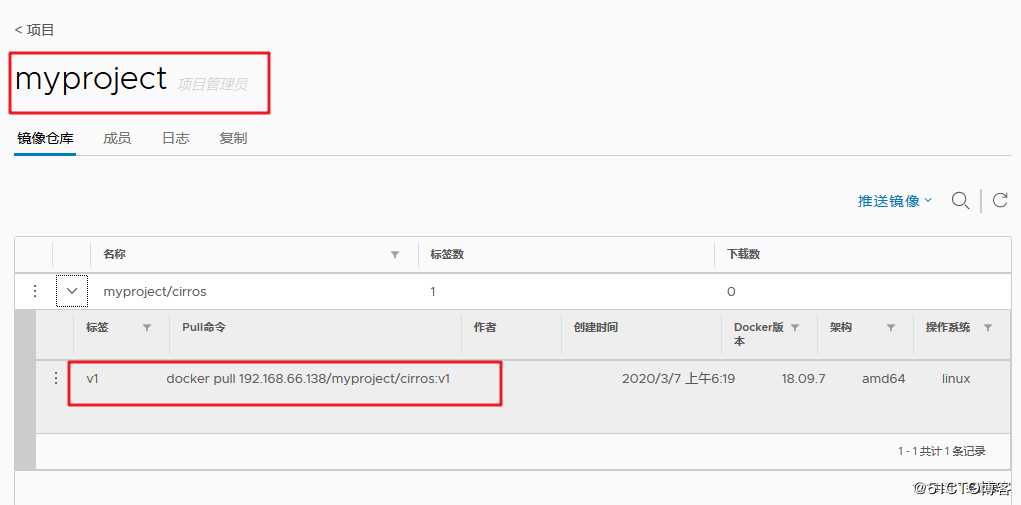

【4】验证

// 在 harbor 界面验证镜像是否上传到私有仓库。

// 在 Harbor服务器上修改

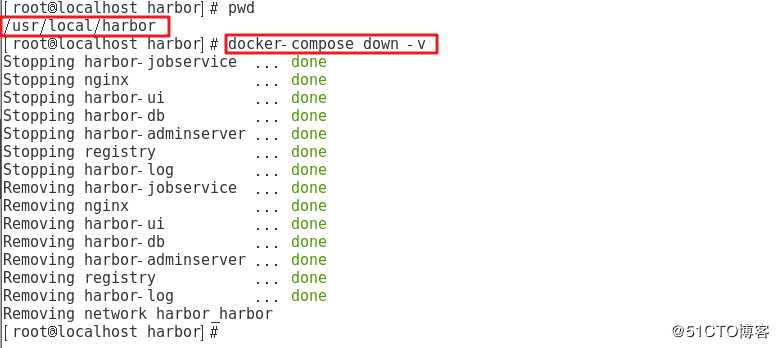

【1】 关闭所有容器

cd /usr/local/harbor

docker-compose down -v

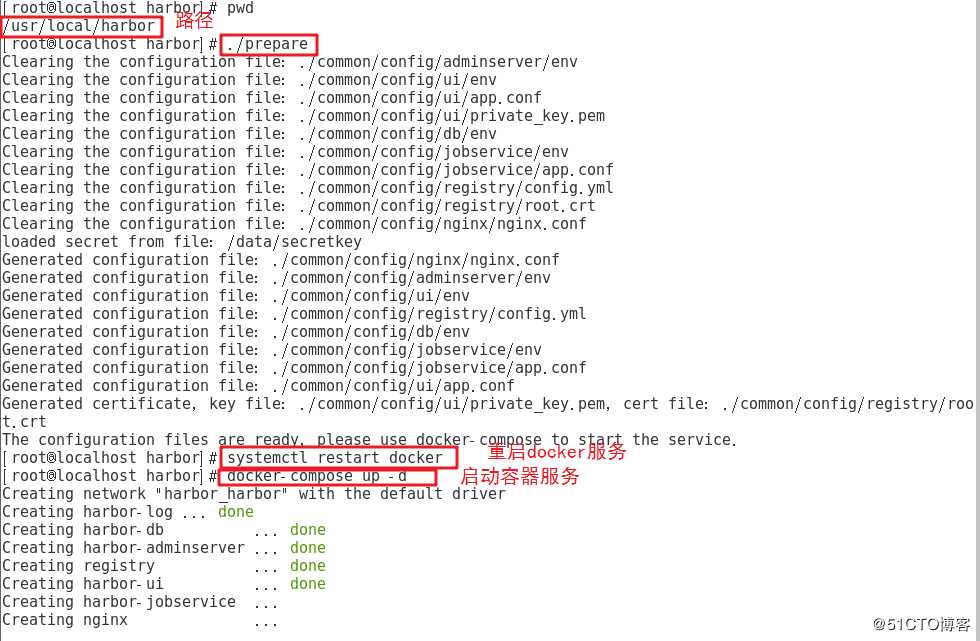

【2】修改参数文件

cd /usr/local/harbor

vim harbor.cfg // 修改配置参看实际需求

【3】重新加载配置文件,重启服务

//目录下有prepare脚本,下一步执行

./prepare

systemctl restart docker // 重启docker服务

docker-compose up -d // 启动容器服务

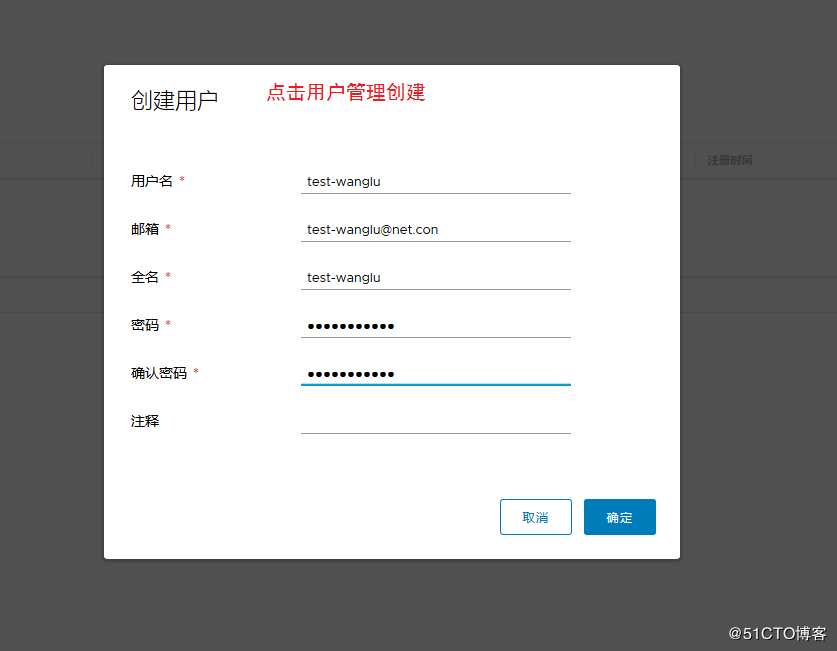

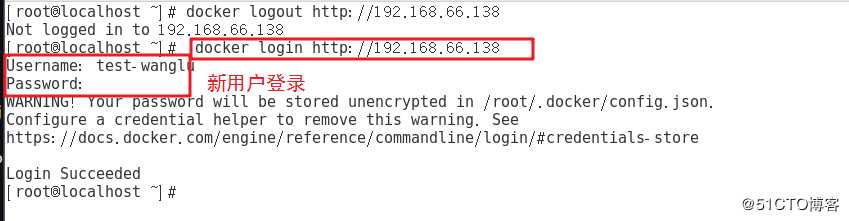

【1】使用新用户远程登录harbor,来进行下载和上传镜像

// 首先退出已登陆的账号

docker logout http://192.168.66.138

// 使用新的账户登录

docker login http://192.168.66.138

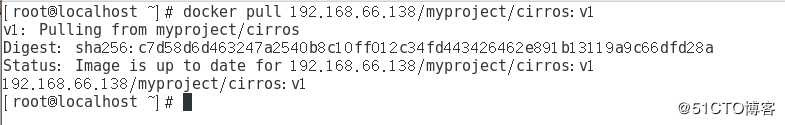

【2】下载 harbor 仓库内的镜像

docker pull 192.168.66.138/myproject/cirros:v1

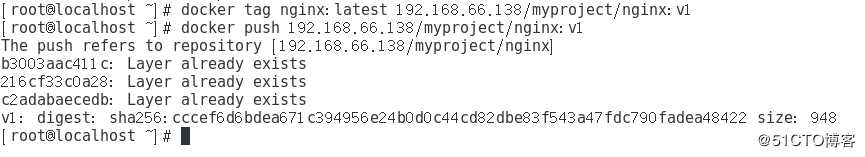

【3】 上传镜像

// 改成私有仓库的专有标签

docker tag nginx:latest 192.168.66.138/myproject/nginx:v1

// 上传镜像到私有仓库

docker push 192.168.66.138/myproject/nginx:v1

标签:不同 并且 install sys 查看 定向 验证 replica 效率

原文地址:https://blog.51cto.com/14557584/2491339