标签:png csdn 抓包 构造 col php com burpsuit -o

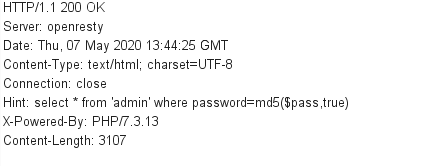

burpsuite抓包重放看到提示

参考自[BJDCTF2020]Easy MD5

ffifdyop,这个点的原理是 ffifdyop 这个字符串被 md5 哈希了之后会变成 276f722736c95d99e921722cf9ed621c,这个字符串前几位刚好是 ‘ or ‘6,

而 Mysql 刚好又会把 hex 转成 ascii 解释,因此拼接之后的形式是1select * from ‘admin’ where password=’’ or ‘6xxxxx’

等价于 or 一个永真式,因此相当于万能密码,可以绕过md5()函数

得到下一关levels91.php

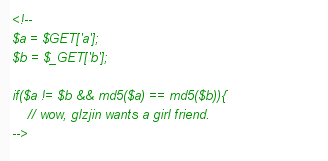

访问可得

构造levels91.php?a[]=1&b[]=2进行绕过

md5()函数无法加密数组,两边都返回NULL,再一比较,NULL==NULL

得到levell14.php

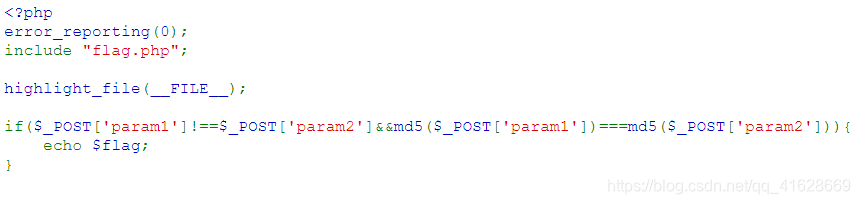

POSTparam1[]=1¶m2[]=2即可得到flag

标签:png csdn 抓包 构造 col php com burpsuit -o

原文地址:https://www.cnblogs.com/mech/p/12891981.html