标签:info 源代码 win base64 cookie ima 抓包 直接 nbsp

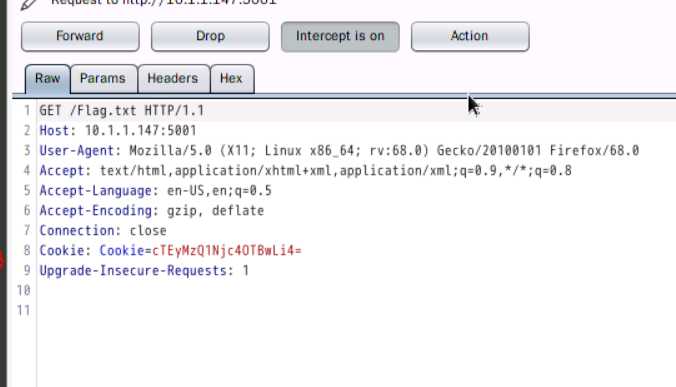

1.首先我们去看一下源代码,发现一个Flag.txt,都是乱码,然后我们抓包看一下

2.这个cookie的值很特别,base64解码一下,得到q1234567890p.. 于是我们输入得到提示,磁带的英文tape

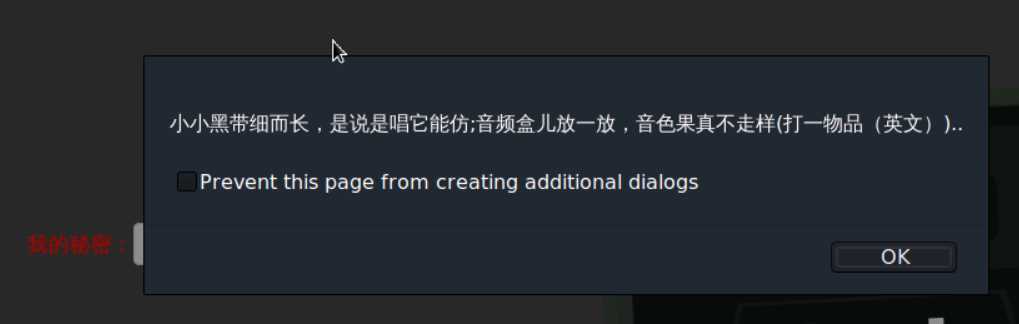

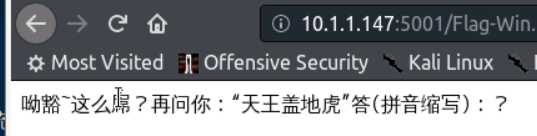

3.然后我们又得到一个提示路径/Flag-Win.txt,我么访问一下,btzhy输入

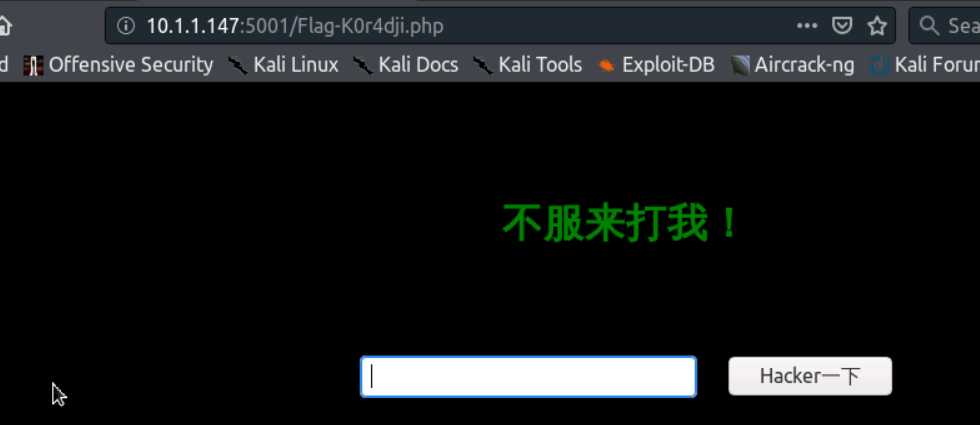

4.答对后他又给我们一个文件Flag-K0r4dji.php,访问一下

5.我们看一下源代码,提示输入一个简单的二位数,这里就直接交给burp的爆破模块,得到数字66

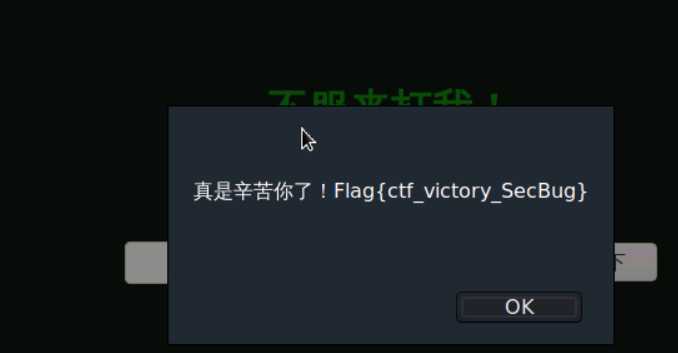

6.flag拿到

标签:info 源代码 win base64 cookie ima 抓包 直接 nbsp

原文地址:https://www.cnblogs.com/N-schema/p/13194817.html