标签:pre com mamicode org 介绍 去掉 图片 icm sla

上述内容是有关Nmap中主机发现技术的介绍,接下来我们看看这些技术的应用效果。

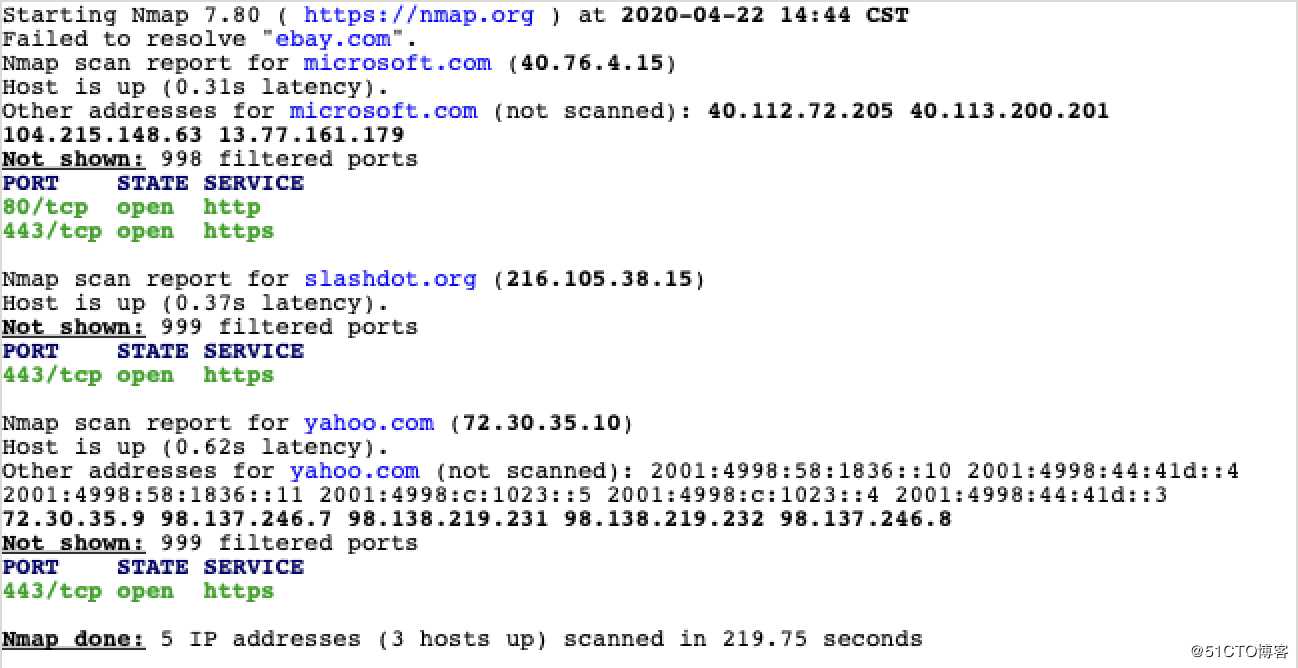

例7: 用4探针组合扫描六个网站

#nmap -PE -PP -PS443 -PA80 microsoft.com ebay.com citibank.com google.com slashdot.org yahoo.com

使用组合探针之后,发现了3台主机在线,耗时超过219秒。其中citibank.com和google.com不见了,我们用浏览器分别打开这两个网站,发现前一个已经不存在,我们将其去掉(扫描不存在的网站没有意义),而后一个是大名顶顶的谷歌,它还在正常运行。为什么google.com没有回应?如果换用更复杂的探针组合效果是否会更好?我们再试一试上一节中提到的探针组合。

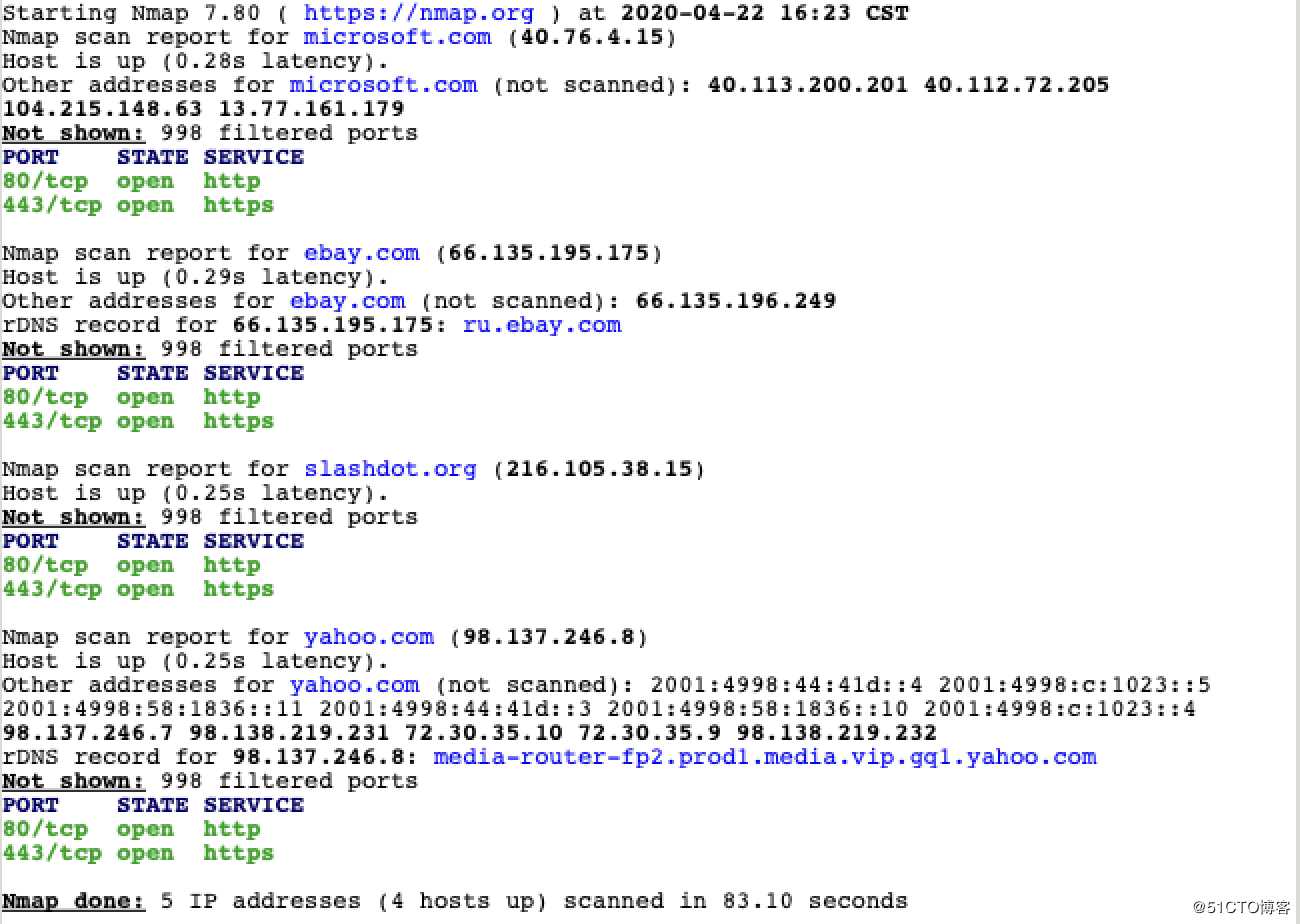

例8: 用复杂探针组合扫描五个网站

#nmap -PE -PP -PS21,22,23,25,80,113,443,31339 -PA80,113,443,10042 microsoft.com ebay.com google.com slashdot.org yahoo.com

谷歌依然没有回应,但是我们确实能正常打开谷歌网页,让我们再换一个探针组合。

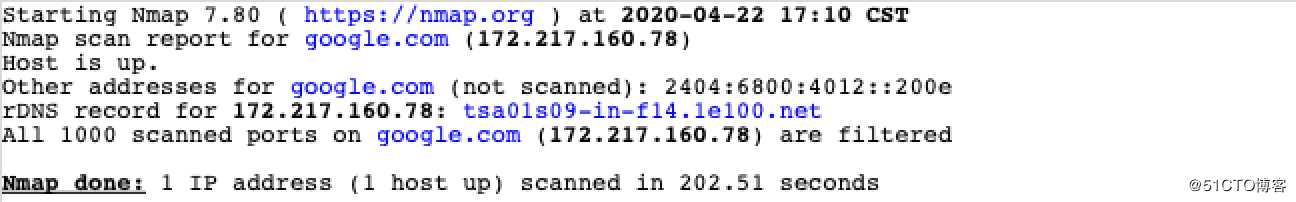

例9: 对谷歌禁ping,只用单个探针扫描

#nmap -Pn -PS443 google.com

好极了,我们终于发现了谷歌!虽然耗时超过202秒。当我们禁止了ICMP ping包之后,谷歌终于对扫描做出来响应,尽管只用了一个探针和一个端口。

在上面的十七个小节中我们介绍了Nmap中与主机发现有关的技术及一些辅助的控制选项,主机发现是情报收集阶段中的重要一步。面对不同的网络环境,究竟应该选择什么样的探针组合才能快速而全面的发现活动主机?这个问题没有统一的答案,只有不断的实践,尝试各种探针组合与选项,才能够逐渐了解目标网络的真面目。

hacker之眼Nmap的原理及用法(十七)最后一小节:实例解析

标签:pre com mamicode org 介绍 去掉 图片 icm sla

原文地址:https://blog.51cto.com/14857544/2512449