标签:sql com 邮件 域名 alt 网络 image 联系方式 地理

网络信息收集

1:网络踩点

2:网络扫描

3:网络查点

网络踩点

目标组织:

1:具体使用的域名

2:网络地址范围

3:因特网上可直接访问的ip地址和网络服务

4:网络拓扑结构

5:电话号码段

6:电子邮件列表

7:信息安全状况

目标个人:

身份信息,联系方式,职业经历,甚至个人隐私信息

踩点的方式:

1:DNS和IP查询

公开的inter网的基础系信息服务

目标组织域名,ip以及地理位置之间的映射关系

注册的详细的信息

2:WEB信息搜索和挖掘

Google hacking:对目标组织和个人的大量公开或意外泄露的web信息进行挖掘

3:网络拓扑侦查

网络的拓扑结构和可能存在的网络访问路径

具体的踩点的方式:

1:dns和ip查询

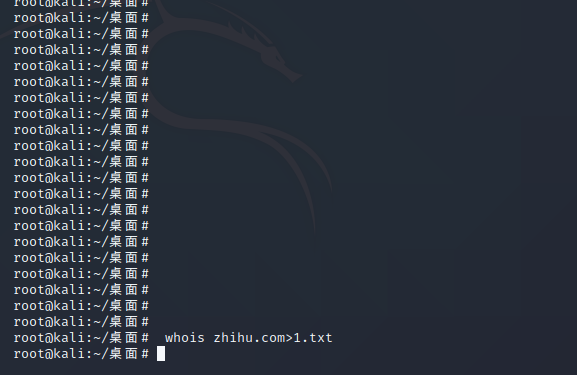

(1) whois 要查询的域名 kali 的 msfconsole或kali机器上,用于查询具体的注册信息

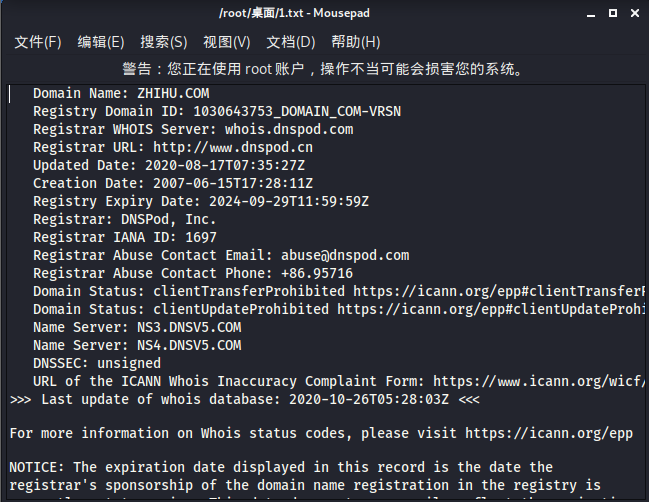

(2)`nslookup 要查询的域名:使用本地dns进行非权威域名查询`

`dig 114.114.114.114 要查询的域名:使用权威dns服务器来解析域名查询`

(3)`https://www.ipip.net/ip.html`根据具体的网址查询路由器出口的位置(常用)

(4)`https://ip138.com/` :综合查询(常用)

(5)`爱站`

(6)`https://pocsuite.org/` 国内的开源渗透框架

2:web信息搜索和挖掘

(1)google hack https://www.exploit-db.com/

例如:inurl:user intitle:index of ext:sql | xls | xml | json | csv

3拓扑路径踩点

traceroute

tcptraceroute

标签:sql com 邮件 域名 alt 网络 image 联系方式 地理

原文地址:https://www.cnblogs.com/wqf1/p/13878664.html