标签:http ar os 使用 sp on div 问题 bs

OS:Win7

工具:Cain

http://pan.baidu.com/s/1xq9lW 密码:409z

网络:本机和被攻击电脑有线连接路由器。

Cain是有名的局域网嗅探工具,有丰富的功能。

比如可以解密出保存在本地的Wifi密码。

下面尝试进行ARP欺骗。

在设置中配置好网卡,在工具栏中开启嗅探和ARP。

选中上方Sniffer选项卡,点击加号扫描局域网内的主机。

扫描出三个结果,第一个是我的TP-LINK路由器,第二个是被攻击电脑。第三个名为Apple的结果不知道是怎么回事,当时没有Apple设备连接,可能是路由器中保存的路由表都被显示出来了?测试发现不管这个Apple设备连接与否,扫描结果都是这三个。原因有待于我了解更多网络知识来解释。

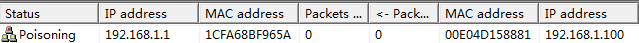

选中下方ARP选项卡,点击工具栏加号,添加要进行ARP欺骗的设备。添加完成后如图

Poisoning,下毒中。。。。

点击下方Passwords选项卡,可以查看截取到的密码。

我在被攻击的电脑用Chrome浏览器登陆豆瓣网, Chrome给出了一个不信任之类的警告,我点击继续。

在Cain中,我豆瓣网的用户名和密码被明文显示出来了!

这说明两个问题:

1.ARP欺骗是可以被发现的,Chrome给出了警告信息。

2.相当多的网站使用明文方式传输密码。前一阵在知乎上看到讨论说国内许多大型网站明文传送密码的问题,确实很不安全。

在被攻击电脑又多次(用错误的密码 )登陆知乎,Chrome不再给出警告,Cain中也截获到了这些密码。

但登陆QQ空间发现,QQ并不是明文传输密码的,Cain截获到的信息如图

可见QQ的安全性是比较高的。但是URL确实是完整的截取到了。几年前有方法可以查看对方的空间和相册,需要的东西是对方登陆后完整的URL,不知道这种方法今天可不可行。

接着我又试了DNS欺骗,可是出现问题,用被欺骗的电脑登陆被欺骗的网址会打不开网页。用IE打开会提示未知的错误。有待研究。

标签:http ar os 使用 sp on div 问题 bs

原文地址:http://www.cnblogs.com/yangleda/p/4149419.html