标签:

首先感谢携程提供这样的机会和周到的接待。以下内容主要是整理现场笔记,如内容有问题,可以联系我删除。

4个方面:

引子:安全建设已经实施,但是安全攻击仍然发生,同时无法找到木桶的短板

确保资产的100%准确,才能找到最短的板

找到边界,才能实施好边界安全措施

收购公司、合作公司,当资产的数量级上升后,无法确保新增加资产的准确性

边界安全:ACL用途、IP白名单用途、端口用途

问题:时间、人员变动均会影响,ACL用途、IP白名单用途、端口用途的清晰与维护

解决方案:

ACL生命周期管理:上线前登记、上线后监控、变更后监控、用完后监控

服务器安全生命周期管理:上线前基线配置、上线后进行安全评估和扫描、下线后及时处理(很多人都在说,但真正在做的很少--Neeao)

理想结果:

每一台服务器、每一个服务和端口、每一个应用版本、每一个ACL规则、每个IP白名单都要清晰,同时有效管理

协同配合

明确各安全工具擅长解决的安全问题类型,确保在擅长的领域做到100%

多个安全工具的覆盖范围重合,则分阶段实施,确保无遗漏

漏洞风险管理,明确的管理规则,如修复周期要求

办公网与生产网络隔离

办公网实现sso,统一入口,实现双因素认证

所有后台收归内网

办公网络及生产网络的堡垒机仅允许可信设备连接

去内网化,通过vpn、手机app解决远程办公、通过可信认证认证接入设备

最常见三类:撞库、恶意领券、信息泄露

解决方法:

将分散的登陆入口收归到一个登陆入口

业务对抗,通过提高成本、人机识别

信息泄露:敏感信息脱敏

1)对于安全生态

就是把阿里的安全措施、策略、要求部分实现在合作公司

通过聚石塔对合作公司/客户的系统安全进行加强

通过推动安装阿里的安全客户端,提高合作公司/客户 的客户端安全

通过安全扫描、检测,对接入的外部系统进行审核和准入控制

2)对于僵尸ACL

人工清理。在携程补充可以通过动态流量监控对比现有ACL,并进行可视化管理

观点:

1)BAT、UCloud均不使用openstack,避免受制于openstack社区发展

2)有不少运维人员习惯把运维信息存在印象笔记中,导致印象笔记账号被盗用后,发生连带攻击。建议到网页版开启双因素认证或者避免此习惯。

云计算环境中,在网络层之上,还有虚拟网络层。IP和MAC的对应关系是基于人工维护的静态表,而非ARP,所以不存在ARP攻击

wifi ddos攻击,打掉合法热点,上伪装热点

guest网络与办公网络完全物理隔离

安全域的划分最有效还是基于IP地址,合理的IP规划,有利于安全域的划分

岗位分为:机房、系统运维、应用运维,层层权限限制,避免用户信息泄露

登陆堡垒机,双因素认证,同时会采集bash操作记录,与堡垒机的记录比对,检查异常。

通过堡垒机,控制高危命令(如rm -rf)的使用

(crontab的用户为root,目录是根目录,所以删除类操作易导致危险)

常见的抗ddos设备,是基于sflow类的统计取样技术,存在高延迟(约30s)、放大个体误差的缺点。

Ucloud自研的产品,可以实现低延迟(1s级别),并实现自动的调度,应对攻击,比传统IDC的响应和处理要高效

宽带提速会提升用户的上传带宽,会间接增加ddos的攻击规模

对于出现对外发起ddos攻击的机器,直接隔离或停止服务

ssh虽然加密,但是可以通过分析包特征,如单位时间内的RST包数量进行分析,能在一定程度上发现此类攻击

基础安全支持业务安全发展,业务安全发展反哺基础安全

安全(B2C)面对的是小白用户,而非专业人士

考虑问题,不能只从安全的角度出发,还要从小白、公司、领导的角度考虑

安全人员一定要有最坏的打算,不要有不可能、不会发生的想法

范围:

注册、登录、修改密码、重置密码、电脑/移动设备、习惯

行为建模:

正常用户行为:注册->登录->充值->投资->回款->提现

异常用户行为:注册->登录->编辑资料->编辑资料->编辑资料

日志分析:

利用日志分析,url深度(单斜线出现的次数)平均为3、访问离散度(页面数/访问次数)、200响应比例等等

有p2p公司满50返20现金活动,导致活动上线后短时间内被刷单,损失数万,服务器负载过高。如何解决?

对于羊毛党(刷单、刷优惠券、刷返现),通过降低回报,将现金变为各类券并限制使用资格、方式等对抗

携程补充:携程、唯品会、淘宝等已经建立黑名单共享联盟,将恶意的IP、用户ID、邮箱地址、手机号码等列入黑名单。会根据需要参与的公司的体量确定参与程度

2013,2个安全管理,1个安全技术

2015,3大类,5个部门,共35人

监控与响应8人--soc平台、应急、预警、src等

内部产品安全8人-安全测试、黑白盒 、安全研究

外部产品安全6人-运维安全、网络安全、设备软件、服务等

安全管理与培训8人-流程规章制度制定、登报、招标、安全培训等

业务安全5人--异常业务跟踪、风控产品及运营等

1)内容变化:

2013,漏洞修复、网络整改、服务器安全基线、安全域划分、系统漏洞补丁、管理规范

2015,覆盖了安全审计、安全管理、运维安全、网络安全、web安全、app安全、产品需求安全、风控策略与运营、业务安全、安全培训、日志监控等

2)形式变化:

从救火转为控制,已经或即将进入建设阶段

3)当前的薄弱点:安全运营

安全巡检、系统安全评估、密码策略、漏洞处理与应急响应、项目上线安全审批

密码策略一定要严格限制--邮箱被攻击导致进一步的内网渗透,危害巨大

人才获取思路:从开发、运维转过来的,有一定的技术基础,比招新人更好。

1)安全服务层(相关安全接口)

2)安全底层框架

3)安全监控检测验证自动化

4)用户信用价值体系

1)注册限制:图片验证码,短信验证码,语音验证码

2)注册数据收集,建模,针对马甲账号打标示(指纹,行为识别,生物识别等)

3)用户价值体系,从注册开始,通过维度数据建立不同用户价值

4)行为点控制,通过维度数据控制黄牛行为,增加验证项提高其成本

羊毛党,黄牛,以利益驱动为基础,在防御上采用纵深防御,拉长战线

1 提高获利难度

2 适当结合业务,降低获利程度(太大的利益不是技术能够解决的)

携程自己的APP加固系统:Quark

面临的威胁:公共wifi、信息收集、TCP劫持

1)远程控制

2)恶意吸费

3)应用破解外挂

4)敏感信息泄露

5)本地进程注入

6)盗版钓鱼

7)服务端漏洞

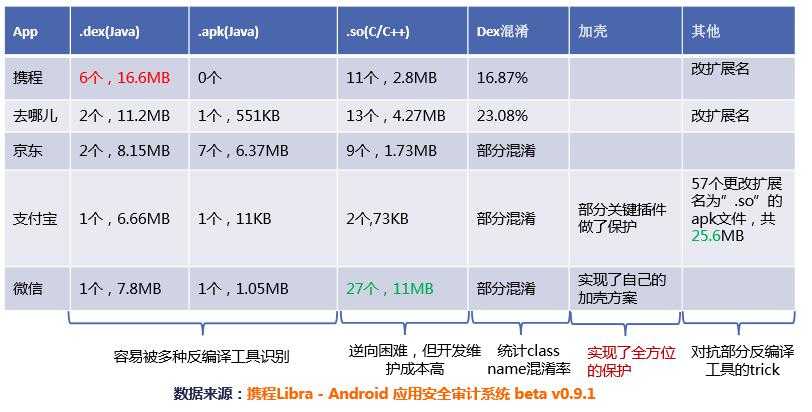

java层库函数多,无法修改函数名,易被反编译

so层,采用c/c++实现,难以反编译

1)apk的保护,最主要还是保护java部分,对于so部分比较难以分析。

2)对于傻瓜式工具例如dex2jar的做法应该使该工具崩溃。

3)运行一次性解壳的问题是会出现一次性dump问题,建议采用动态解壳。

4)在有能力的情况下采用虚拟机技术

标签:

原文地址:http://www.cnblogs.com/phoenix--/p/4736932.html